1st time ko pong gumawa ng tut dito sa Phcorner at gusto ko pong mkatulong dun sa may modem na B593s-22 at B593s-931(not nov. firmware). Bisaya po ako, hindi ako bihasa sa tagalog pero gagawin ko yung makakaya ko para maintindihan ng lahat ang tut na to.

KUNG MAAARI BAGO MAG UNLOCK AT MGDEBRAND, ALAMIN MUNA KUNG ANONG BUILD ANG FIRMWARE MO KASI PAG BUILD 270 (GAYA NG V200R001B270D10SP00C00), DI NIYO MAACCESS ANG LAMAN NG FLASH MEMORY NG MODEM THROUGH FTP.

Ang tut na to ay para sa may mga modem na B593s-22 at B593s-931(not nov. firmware) at gustong makuha ang default na admin password without using jhosherxx config. Ang nangyayari kasi pag naunlock at nadebrand kasi tong model na to with jhosherxx config tapos nireset, yung iba ay bumalik sa stock GLOBE firmware at nagdedebrand ulit dahil yung password123 at l03e1t3 ay ayaw nang kumagat. Pero pag nkuha na yung default admin password, hindi na kailangang bumalik sa stock firmware, puwede kang makalog in sa webgui ng modem. Kaso ang problema is ayaw mapasok si 192.168.1.1 or si 192.168.254.254. Madali lng naman to eh, static ip kalang: punta ka sa Control Panel\Network and Internet\Network and Sharing Center, click change adapter settings, right click local area connection tapos click properties:

Pagkatapos, e close mo lang “local area connection properties . Punta ka sa browser at dapat accessible si webgui.

GETTING THE ADMIN PASSWORD

PROCEDURE:

1. Punta muna kayo dito sa tutorial ni FCinco: https://phcorner.net/threads/95183/ at pasalamatan pala natin siya. Kung mafollow niyo ng maigi itong tuts niya, makukuha niyo ang lahat ng files na nasa flash memory ng modem, gaya ng stock firmware, ssh password, at sa admin password ng webgui. (PAALALA LANG, WAG NA WAG NYO PONG TANGKAING E MODIFY OR MAG DELETE NG ANUMANG FILE NA NASA LOOB NG FLASH MEMORY NG MODEM KUNG AYAW NYUNG TULUYANG MASIRA ANG TOY NIYO.)

QUESTION: Ayaw mainstall si tamper data kasi not compatible or outdated daw yung add ons?

ANSWER: download here: You do not have permission to view the full content of this post. Log in or register now.

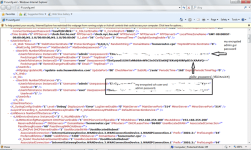

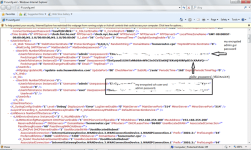

2. Since ang kukunin niyo lang ay admin password ng gui, I open niyo ang file na curcfg.xml (nasa loob ng app folder) dahil nandito yung encrypted password ng ssh at webgui. At dapat ganito ang inyong makikita:

3. Sa tut na ito, sa halip na admin password ang idedecrypt, yung user na password (l03e1t3) lang ang idedecrypt ko. Kung baga ipapakita ko lang dito sa tut kung pano yung f3nGyuud1GO6TxNk68AvWhC5n5GVZIe0HjT6XsHj4UkPpB5JcXAAVQ== na encrypted characters ay nagiging l03e1t3. Yung sa admin, kunin nyo lang yung may mahabang encrypted characters ng admin password niyo at gayahin lang tong procedures.

4. Punta muna kayo dito: You do not have permission to view the full content of this post. Log in or register now., idownload BP-Tools (Win 32&64). Pero bago niyo madownload to, may lalabas na ganito:

dapat naka fill up lahat ng nasa box. Pwede niyong ilagay dito fake accounts lng. Ang importante ay madaownload niyo ang software. Ito yung gagamitin nating pang decrypt ng password.

5. Pagkatapos mainstall, may apat na icons kayong makikita sa desktop:

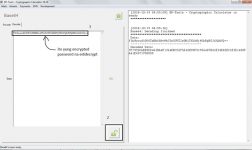

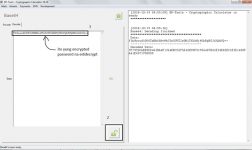

I double click niyo lang ang yung first icon (BP Cryptographics Calculator).

6. Yung encrypted na password is naka base64 at dapat munang nka hexadecimal. Click “Generic” menu, select Base64, and click “decode tab”. Ilagay yung encrypted password sa loob ng data box.

7. Click ulit “Generic “ menu, click DES, algorithm: 3DES, mode: CBC, data input: hexadecimal. Padding : none, Key: 3E4F5612EF64305955D543B0AE3508807968905960C44D37, IV: 8049E91025A6B548, data: (decoded data from step 6).

QUESTION: Saan galing yung key: 3E4F5612EF64305955D543B0AE3508807968905960C44D37, at IV: 8049E91025A6B548?

ANSWER: Hindi ko po alam kung saan galing to, pero yan lang po gamitin niyo as values for key and IV for this step.

8. Click ulit “Generic” menu, select character encoding . Encoding must be “Hexadecimal-> binary”. Dapat nkalagay sa data box ay yung decrypted/decoded data mula sa step 7.

9. Click ulit “Generic” menu, select Base64, and click “decode tab”. Kunin muna yung first 12 characters ng encoded output from step 8 at e decode. Isunod ang grupo ng natitirang characters.

10. Click ulit “Generic” menu, select “character encoding” . Encoding must be “ASCII->Hexadecimal”. Sa data box, type muna “12345678”. Idugtong yung decoded data ng first 12 characters, maliban sa “:” at ganito ang kalalabasan niya:

11. Click ulit “Generic” menu, select “ AES . algorithm: AES-128, mode: ECB, and data input: hexadecimal. Sa key dapat ilagay decoded data output from step 10, at ilagay sa data box ang decoded data output from step 9, yung sa natirang characters na dinecode to hexadecimal. Ganito yung kalalabasan niya:

12. Panghuli, Click “Generic” menu, select character encoding. Encoding must be “Hexadecimal-> binary”. Dapat nkalagay sa data box ay yung decrypted/decoded data mula sa step 10.

pag nadebrand yung modem niyo tapos nireset, static ip lang kayo at gamitin ang nakuha niyong admin password para makapasok sa webgui ng modem niyo.

KUNG MAAARI BAGO MAG UNLOCK AT MGDEBRAND, ALAMIN MUNA KUNG ANONG BUILD ANG FIRMWARE MO KASI PAG BUILD 270 (GAYA NG V200R001B270D10SP00C00), DI NIYO MAACCESS ANG LAMAN NG FLASH MEMORY NG MODEM THROUGH FTP.

Ang tut na to ay para sa may mga modem na B593s-22 at B593s-931(not nov. firmware) at gustong makuha ang default na admin password without using jhosherxx config. Ang nangyayari kasi pag naunlock at nadebrand kasi tong model na to with jhosherxx config tapos nireset, yung iba ay bumalik sa stock GLOBE firmware at nagdedebrand ulit dahil yung password123 at l03e1t3 ay ayaw nang kumagat. Pero pag nkuha na yung default admin password, hindi na kailangang bumalik sa stock firmware, puwede kang makalog in sa webgui ng modem. Kaso ang problema is ayaw mapasok si 192.168.1.1 or si 192.168.254.254. Madali lng naman to eh, static ip kalang: punta ka sa Control Panel\Network and Internet\Network and Sharing Center, click change adapter settings, right click local area connection tapos click properties:

Pagkatapos, e close mo lang “local area connection properties . Punta ka sa browser at dapat accessible si webgui.

GETTING THE ADMIN PASSWORD

PROCEDURE:

1. Punta muna kayo dito sa tutorial ni FCinco: https://phcorner.net/threads/95183/ at pasalamatan pala natin siya. Kung mafollow niyo ng maigi itong tuts niya, makukuha niyo ang lahat ng files na nasa flash memory ng modem, gaya ng stock firmware, ssh password, at sa admin password ng webgui. (PAALALA LANG, WAG NA WAG NYO PONG TANGKAING E MODIFY OR MAG DELETE NG ANUMANG FILE NA NASA LOOB NG FLASH MEMORY NG MODEM KUNG AYAW NYUNG TULUYANG MASIRA ANG TOY NIYO.)

QUESTION: Ayaw mainstall si tamper data kasi not compatible or outdated daw yung add ons?

ANSWER: download here: You do not have permission to view the full content of this post. Log in or register now.

2. Since ang kukunin niyo lang ay admin password ng gui, I open niyo ang file na curcfg.xml (nasa loob ng app folder) dahil nandito yung encrypted password ng ssh at webgui. At dapat ganito ang inyong makikita:

3. Sa tut na ito, sa halip na admin password ang idedecrypt, yung user na password (l03e1t3) lang ang idedecrypt ko. Kung baga ipapakita ko lang dito sa tut kung pano yung f3nGyuud1GO6TxNk68AvWhC5n5GVZIe0HjT6XsHj4UkPpB5JcXAAVQ== na encrypted characters ay nagiging l03e1t3. Yung sa admin, kunin nyo lang yung may mahabang encrypted characters ng admin password niyo at gayahin lang tong procedures.

4. Punta muna kayo dito: You do not have permission to view the full content of this post. Log in or register now., idownload BP-Tools (Win 32&64). Pero bago niyo madownload to, may lalabas na ganito:

dapat naka fill up lahat ng nasa box. Pwede niyong ilagay dito fake accounts lng. Ang importante ay madaownload niyo ang software. Ito yung gagamitin nating pang decrypt ng password.

5. Pagkatapos mainstall, may apat na icons kayong makikita sa desktop:

I double click niyo lang ang yung first icon (BP Cryptographics Calculator).

6. Yung encrypted na password is naka base64 at dapat munang nka hexadecimal. Click “Generic” menu, select Base64, and click “decode tab”. Ilagay yung encrypted password sa loob ng data box.

7. Click ulit “Generic “ menu, click DES, algorithm: 3DES, mode: CBC, data input: hexadecimal. Padding : none, Key: 3E4F5612EF64305955D543B0AE3508807968905960C44D37, IV: 8049E91025A6B548, data: (decoded data from step 6).

QUESTION: Saan galing yung key: 3E4F5612EF64305955D543B0AE3508807968905960C44D37, at IV: 8049E91025A6B548?

ANSWER: Hindi ko po alam kung saan galing to, pero yan lang po gamitin niyo as values for key and IV for this step.

8. Click ulit “Generic” menu, select character encoding . Encoding must be “Hexadecimal-> binary”. Dapat nkalagay sa data box ay yung decrypted/decoded data mula sa step 7.

9. Click ulit “Generic” menu, select Base64, and click “decode tab”. Kunin muna yung first 12 characters ng encoded output from step 8 at e decode. Isunod ang grupo ng natitirang characters.

10. Click ulit “Generic” menu, select “character encoding” . Encoding must be “ASCII->Hexadecimal”. Sa data box, type muna “12345678”. Idugtong yung decoded data ng first 12 characters, maliban sa “:” at ganito ang kalalabasan niya:

11. Click ulit “Generic” menu, select “ AES . algorithm: AES-128, mode: ECB, and data input: hexadecimal. Sa key dapat ilagay decoded data output from step 10, at ilagay sa data box ang decoded data output from step 9, yung sa natirang characters na dinecode to hexadecimal. Ganito yung kalalabasan niya:

12. Panghuli, Click “Generic” menu, select character encoding. Encoding must be “Hexadecimal-> binary”. Dapat nkalagay sa data box ay yung decrypted/decoded data mula sa step 10.

pag nadebrand yung modem niyo tapos nireset, static ip lang kayo at gamitin ang nakuha niyong admin password para makapasok sa webgui ng modem niyo.

Attachments

-

You do not have permission to view the full content of this post. Log in or register now.